最近有機會玩到Ruckus Wireless藉這次的經驗分享一下操作設定吧!

1.初始化Ruckus Controller

2.Ruckus Controller Firmware更新

3.AP與Controller 通訊運作原理

4.基本設定

5.設定WLAN type Standard Mode

6.設定WLAN type Guest Access

7.結合AD認證Web Auth

8.使用Zero-IT Activation & Dynamic Pre-shared Key

9.使用者管理

1.初始化Ruckus Controller

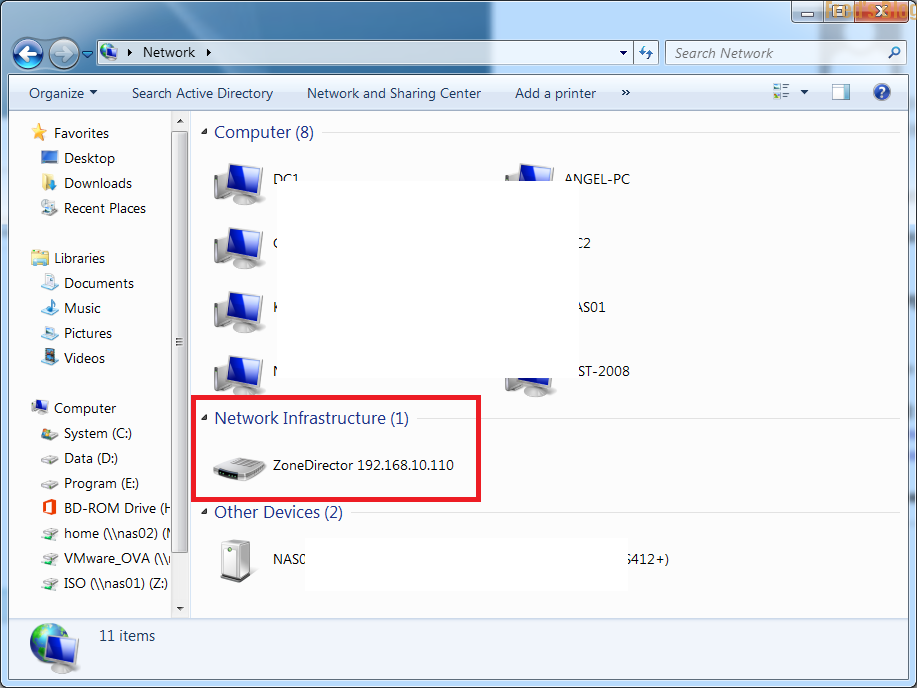

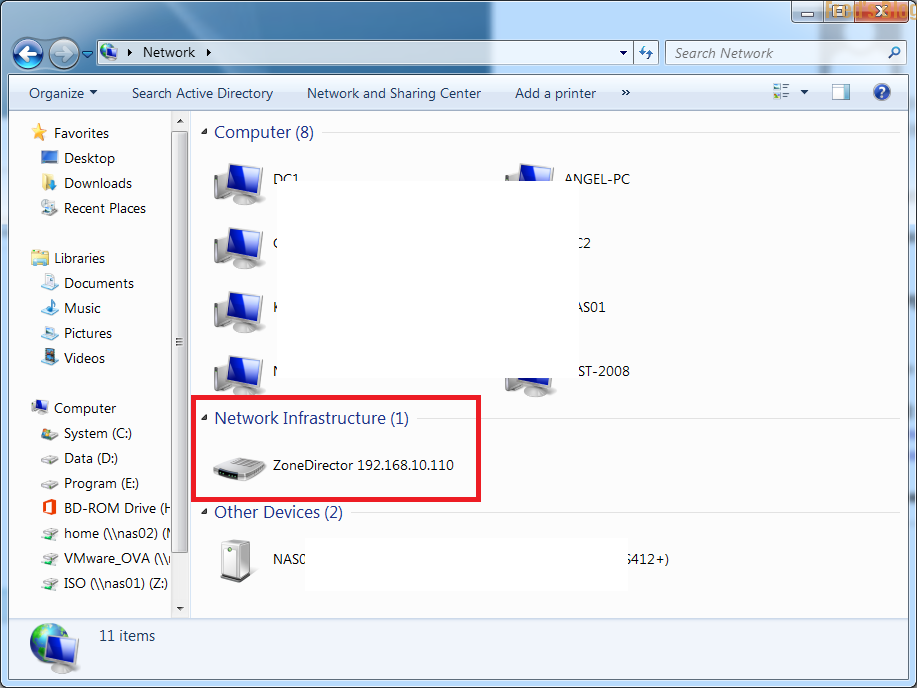

設備接上LAN會自動取得IP ,可透過網路UPNP找到設備,若無法取得IP則會使用預設

IP:192.168.0.2

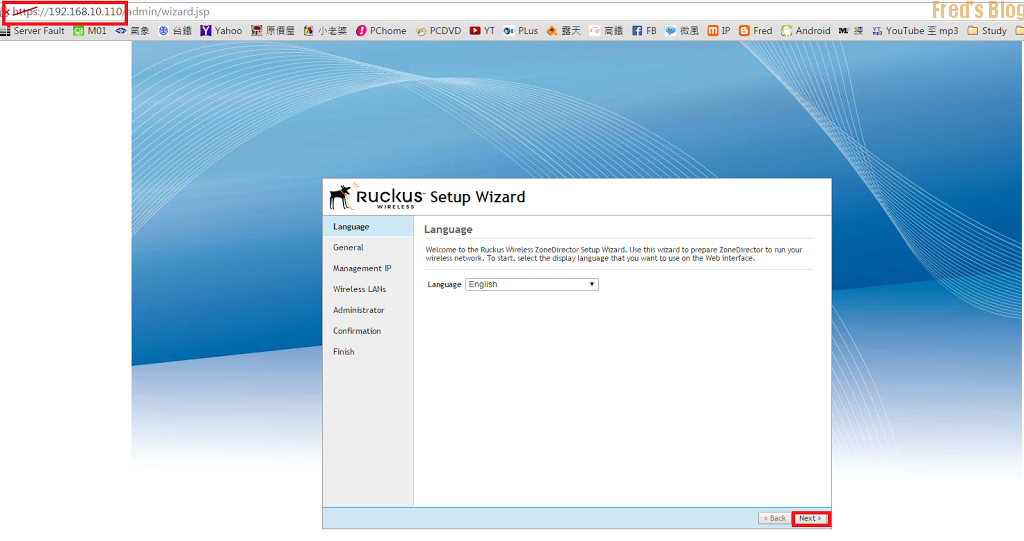

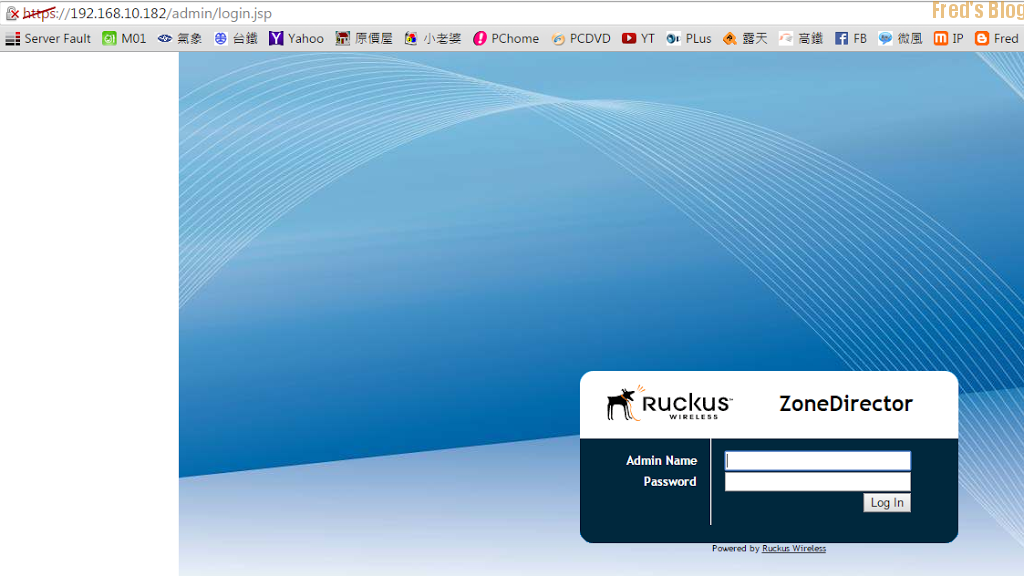

使用Web UI登入 https://192.168.10.11

填入系統名稱 & Country Code

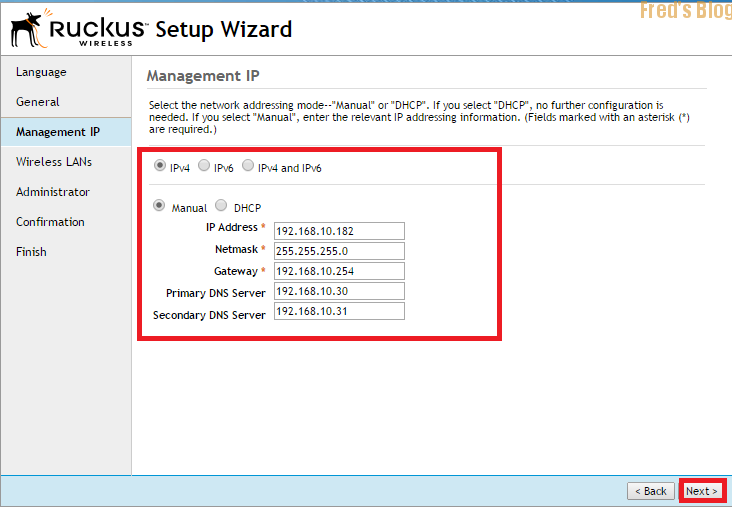

手動設定一組IPv4 IP

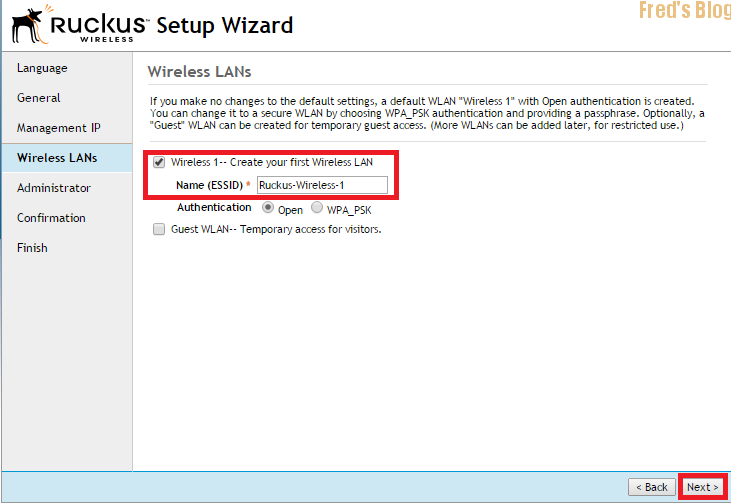

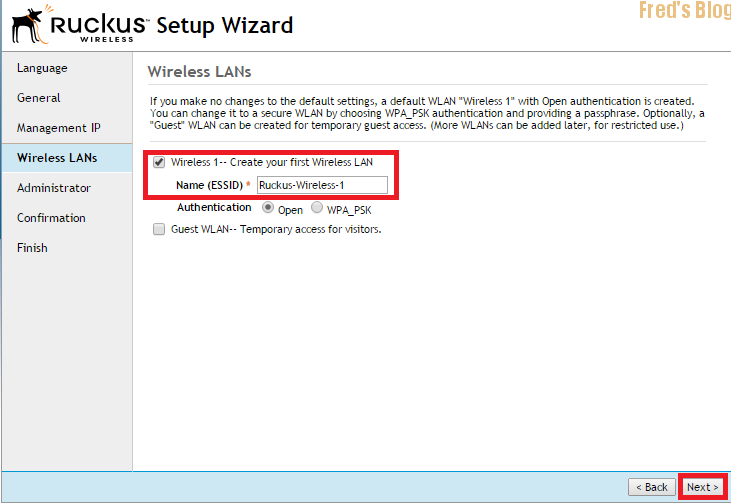

設定ESSID 名稱

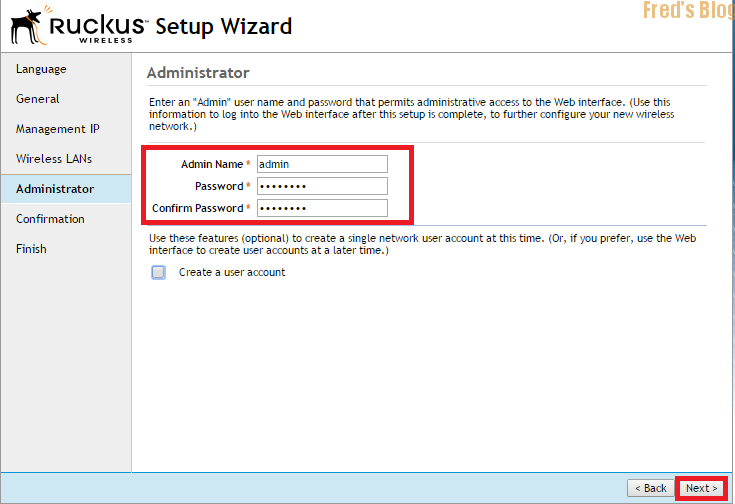

設定登入帳號密碼

最後確認上述設定

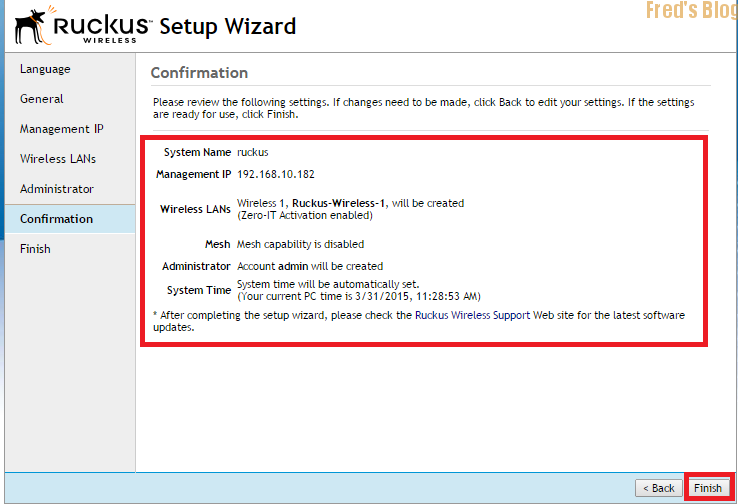

登入設備

https://192.168.10.182

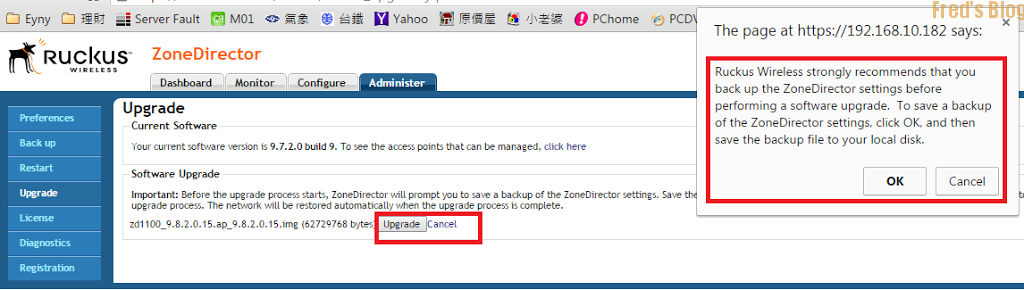

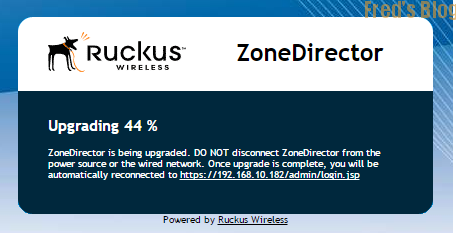

2.Ruckus Controller Firmware更新

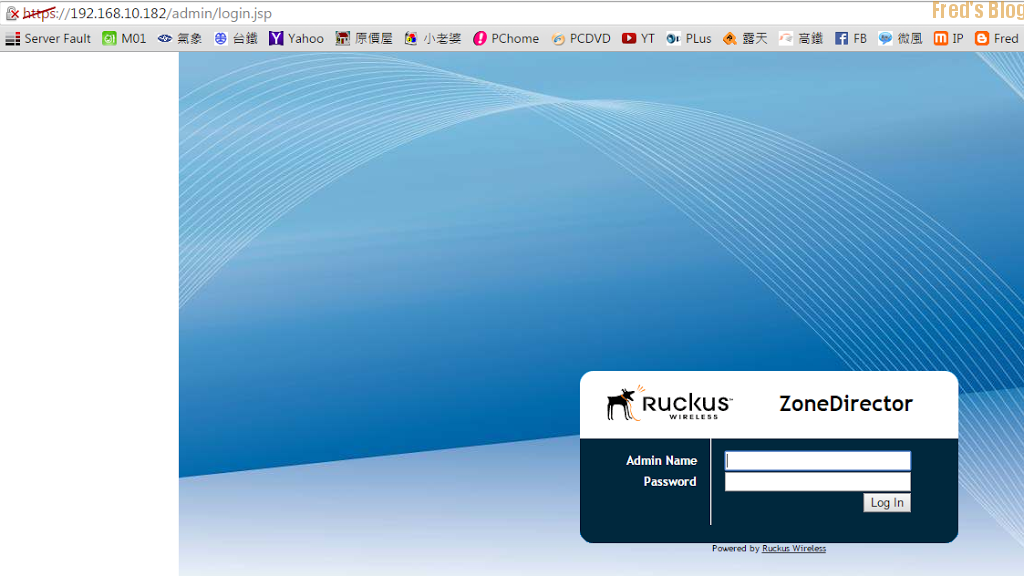

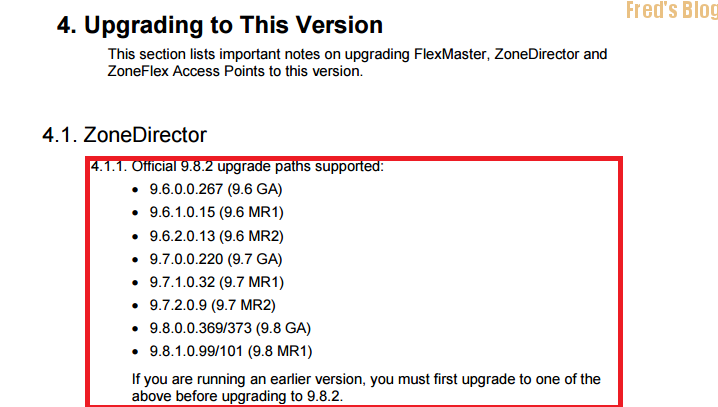

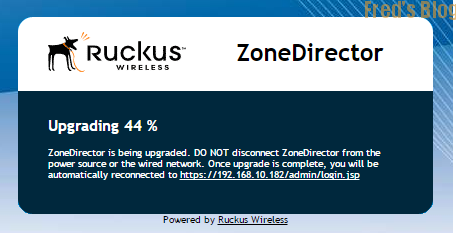

登入設備後,確認 Firmware 版本為9.7.2.0 build9 升級Firmware 可以參考release notes

Administrator >> Upgrade

升級Firmware前會自動備份設定檔案

確認後,更新Firmware 並且重新啟動設備

3.AP與Controller 通訊運作原理

AP通訊是透過LWAPP協定來找尋Controller 又分成L2 LWAPP & L3 LWAPP

|

L2 LWAPP 協定

|

透過廣播封包

|

|

L3 LWAPP 協定

|

透過UDP 12222 (data) & UDP 12223 (control)

|

AP尋找Controller 方式介紹

a. 相同網段(the same subnet) AP尋找Controller

AP會透過LWAPP自動尋找Controller ,找到後AP會自行註冊在Controller上

(前提Controller 必須要開啟自動允許註冊AP)

b. 不相同網段(different subnet) AP尋找Controller

AP開機後,會自動的透過DHCP 方式取得IP ,只要在DHCP Server 上透過option 43(Vendor id)的方式發送Controller IP ,確認Controller IP 後,AP透過LWAPP尋找Controller,找到後會自行註冊在Controller上

(前提Controller 必須要開啟自動允許註冊AP)

c. 不相同網段(different subnet) AP尋找Controller

AP開機後,會自動的透過DHCP 方式取得IP,AP內寫一筆記錄(zondirector.{DNS domain name} 當DHCP上的DNS Server IP 有一筆zondirector.example.com 的A紀錄,確認Controller IP 後,AP透過LWAPP尋找Controller,找到後會自行註冊在Controller上

(前提Controller 必須要開啟自動允許註冊AP)

d.不相同網段(different subnet) AP尋找Controller

AP開機後,若網路環境內完全沒有DHCP Server 則必須透過Web Ui 或者SSH方式登入AP設備指定Controller IP ,確認Controller IP 後,AP透過LWAPP尋找Controller,找到後會自行註冊在Controller上

(前提Controller 必須要開啟自動允許註冊AP)

4.基本設定

Configure >> System

|

Static Route

|

設定路由表

|

|

Smart Redundancy

|

設定Controller HA

|

|

DHCP Server

|

設定是否啟用DHCP Server

|

|

Management Access Control

|

設定登入管理ACL

|

|

System Time

|

設定系統時間時區、NTP Server

|

|

Country Code

|

設定國家不同的國家有不同的無線頻道

|

|

Log Settings

|

設定遠端syslog

|

|

Email Server

|

設定Email通知、AP斷線時會自動通知管理者

|

|

SMS Settings

|

設定訪客透過訪客系統發送簡訊密碼

|

設定AP

Configure >> Access Points

|

Device Name

|

可自定義AP名稱 (預設名稱RuckusAP)

|

|

Location

|

可定義AP擺放位置

|

|

Channelization 2.4G

|

可定義20 or 40 Mhz

|

|

Channel 2.4G

|

可定義頻道

|

|

TX Power 2.4G

|

可定義AP發送功率

|

|

WLAN Service

|

是否開啟2.4G服務

|

|

Channelization 5G

|

可定義20 or 40 Mhz

|

|

Channel 5G

|

可定義頻道

|

|

TX Power 5G

|

可定義AP發送功率

|

|

WLAN Service

|

是否開啟5G服務

|

|

Device IP Settings

|

可獨立設定每一顆AP IP

|

|

Status LEDs

|

可設定每一顆AP LED燈號 (開啟或者關閉)

|

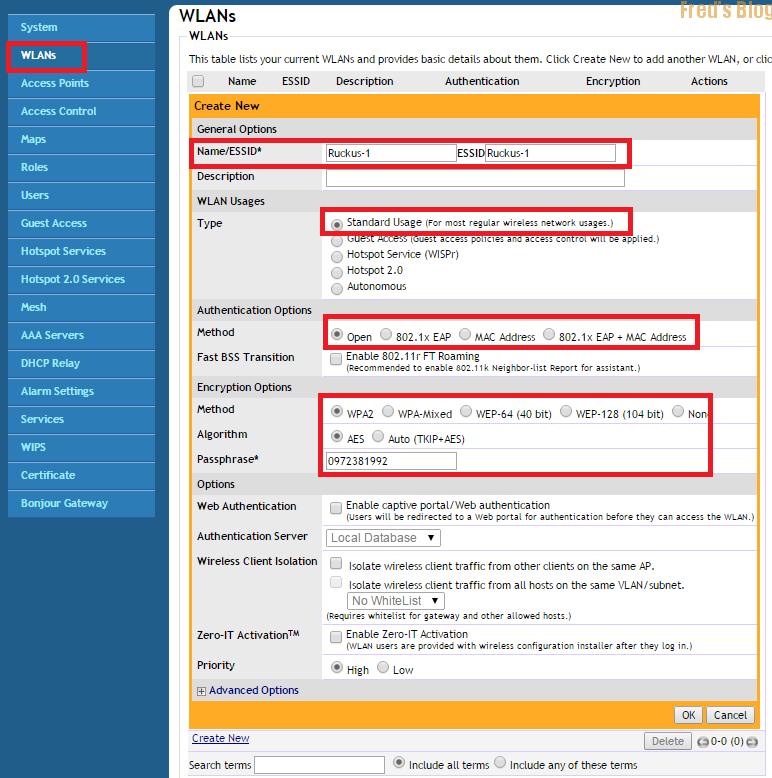

5.設定WLAN type Standard Mode

Configure >> WLANs >> Wlans >> Create New

|

|

Ruckus-1

|

|

Type

|

Standard

|

|

Auth Method

|

Open

|

|

Encryption Method

|

WPA2

|

|

Algorithm

|

AES

|

|

Passphrase

|

0972381992

|

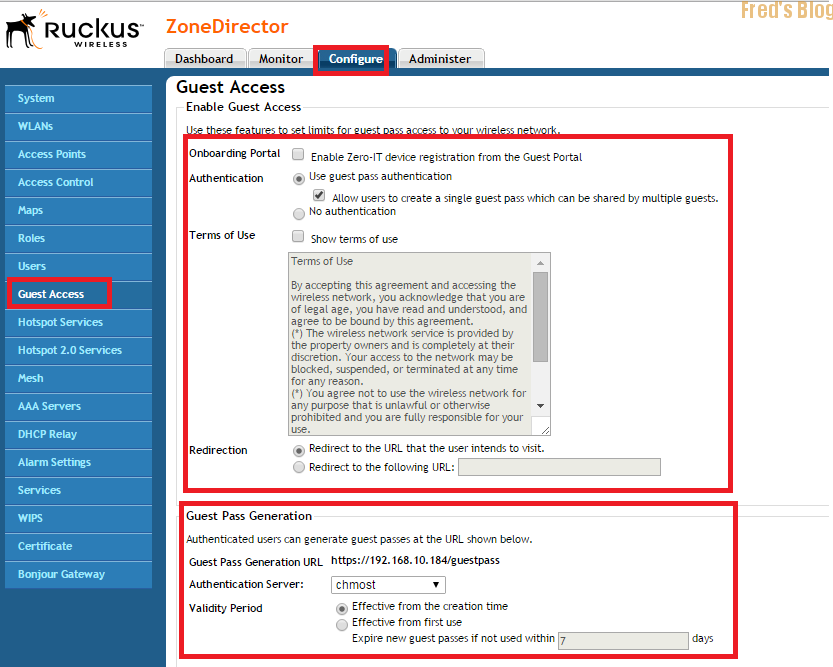

6.設定WLAN type Guest Access

訪客認證 有分為以下三種

a. 讓使用者自行註冊認證 (仍然需要有帳號密碼)

b. 需要由訪客管理者建立訪客密碼 (只需要密碼)

c. 不需認證查看後使用條款後,點選允許既可上網 (不需要帳號密碼)

Configure >> Guest Access

|

Onboarding Portal

|

新功能,可讓Guest 自行認證註冊

|

|

Authentication

|

Guest 認證 (可設定不需要認證)

|

|

Allow users to create a single guest pass which can be shared by multiple guests

|

允許訪客管理者建立單一密碼分享給多個訪客使用

|

|

Terms of Use

|

是否允許開起使用條款給訪客查看

(可以填入中文)

|

|

Redirection

|

認證後是否需要重新導向網站

|

|

Guest Pass Authentication Server

|

設定訪客管理者認證伺服器

|

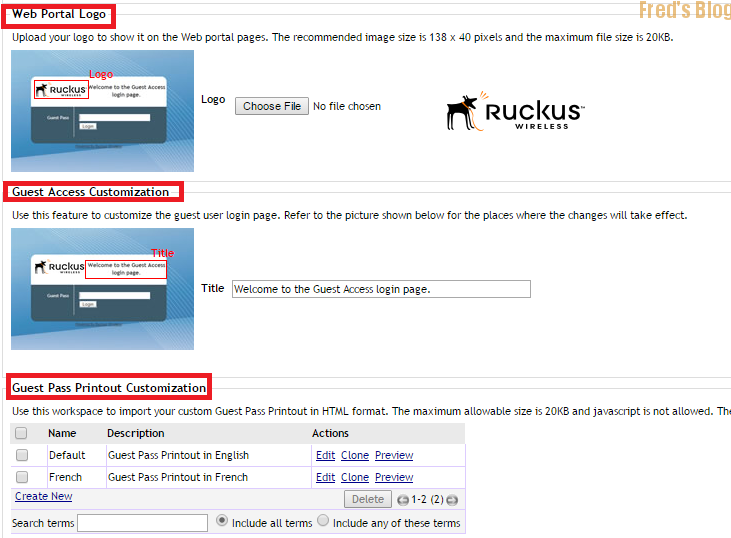

自定義訪客認證頁面

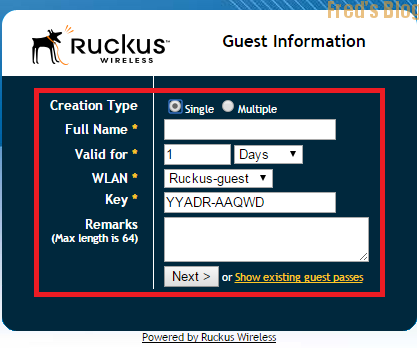

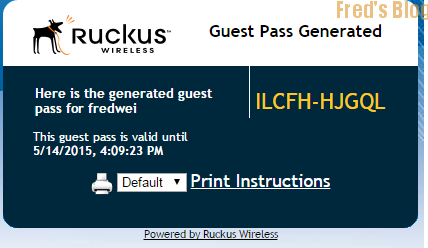

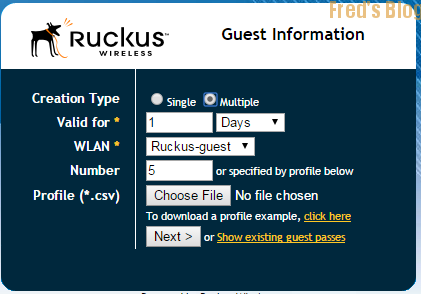

訪客管理者登入建立密碼頁面分為以下兩種

a. 單一密碼

b. 多組密碼

多組密碼時,可以透過CSV方式大量匯入(可惜不支援中文)

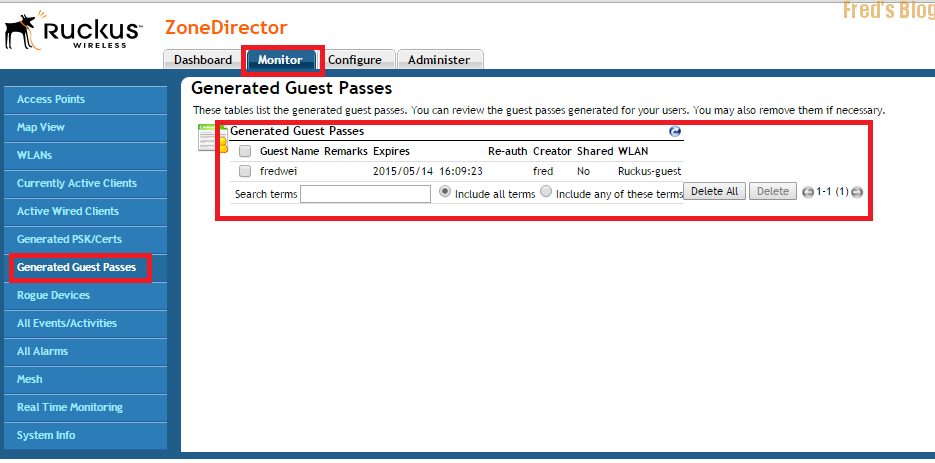

管理者查看訪客管理者建立密碼

Monitor >> Generated Guest Passes

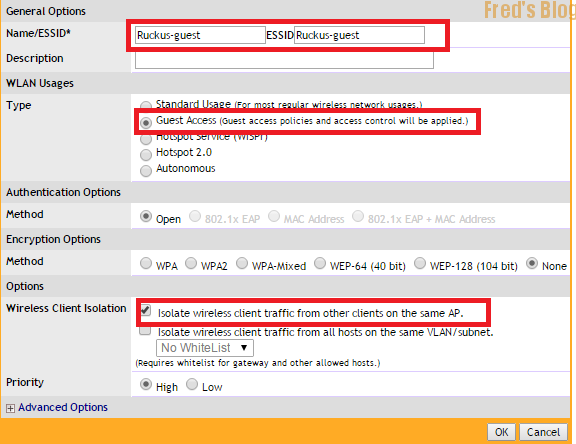

建立Guest SSID

Configure >> WLANs >> Wlans >> Create New

|

|

Ruckus-guest

|

|

Type

|

Guest Access

|

|

Auth Method

|

Open

|

|

Encryption Method

|

None

|

|

Wireless Client Isolation

|

隔離同一顆AP上的使用者互相存取

|

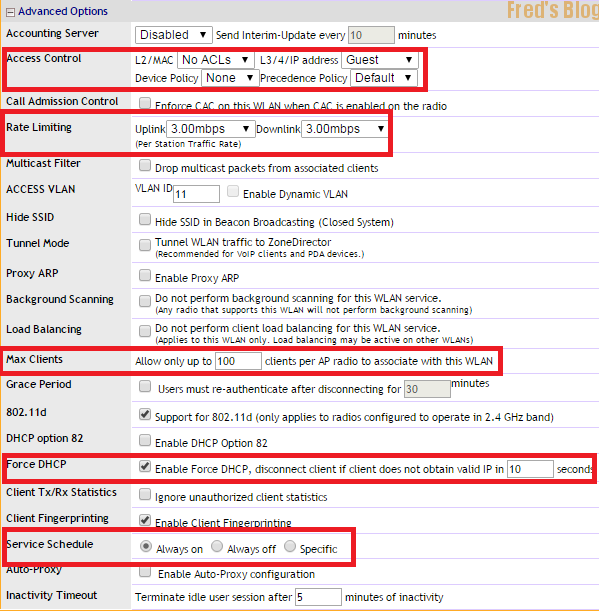

訪客進階設定

|

Access Control

|

預設阻擋內網所有IP

|

|

Rate Limiting

|

設定每一個AP最大的下載及上傳速度

|

|

ACCESS VLAN

|

訪客可以有獨立VLAN,須配合Switch 設定

|

|

Max Clients

|

可限制每一顆AP使用者最大連線人數 |

|

Force DHCP

|

強制使用者要DHCP,否則無法連線

|

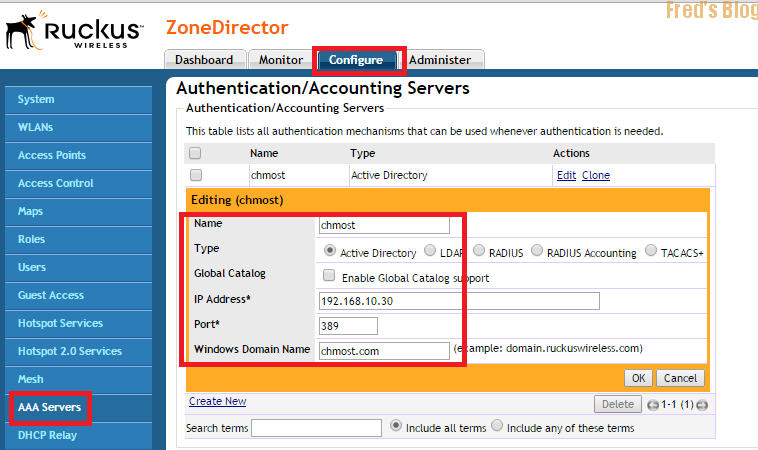

7.結合AD認證Web Auth

設備可以結合AD、LDAP、Radius後,使用無線網路的使用者必須要驗證身分後才可上網

Configure >> AAA Servers

|

Name

|

可隨意取名,套入WLAN的Profile用

|

|

Type

|

可設定AD、LDAP、Radius..等

|

|

IP Address

|

目前DC只允許填入一組IP

|

|

Port

|

預設389 (不支援ssl 或者starttls)

|

|

Windws Domain Name

|

網域名稱

|

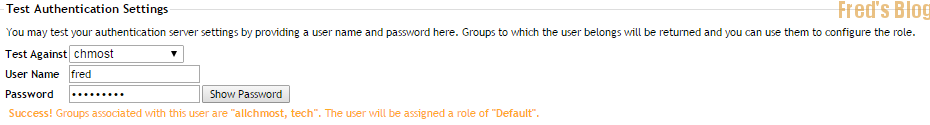

設定完成後,可立刻驗證帳號密碼

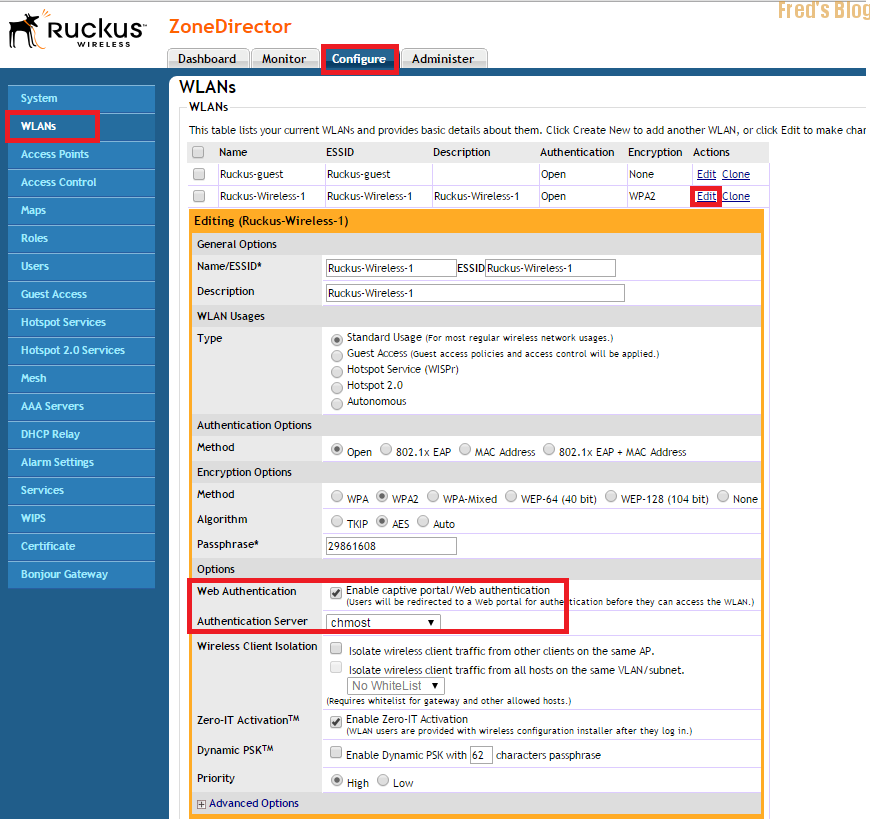

套用到WLAN上

Configure >> WLANs >> Wlans >> Edit your SSID

|

Web Authentication

|

開啟使用者Web Portal 認證

|

|

Authentication Server

|

套入建立的AAA Server Profile

|

8.使用Zero-IT Activation & Dynamic Pre-shared Key

Dynamic Pre-shared Key(DPSK) 這是一個Ruckus獨有的系統 ,以下是他的特色介紹

a.每一個設備都有它獨立的PSK

b.每一個DPSK都綁定認證成功後設備的Mac Address,既使把Pre-sharked Key分享給別人使用,仍無法正常運作 (同時綁定Key & 設備的Mac Address)

c.因為每一個設備都有自己獨立的PSK,在管理頁面上可以看到每一個設備所對應的使用者帳號

d.每一個DPSK都有到期日,當時間到後則無法繼續使用

e.DPSK 可以建立或者刪除,不會影響設備上其他的WLAN

f.可限制帳號認證登入數量限制

設定DPSK & Zero-IT Activation

Configure >> WLANs >> Wlans >> Edit your SSID

| Type |

Standard Usage

|

|

Authentication Method

|

Open

|

|

Encryption Options

|

WPA2 AES

|

|

Passphrase

|

09723819926

|

|

Zero-IT Activation

|

Enable

|

|

Dynamic Pre-shared Key

|

可自定義Key的長度

|

|

Limit D-PSK

|

可自定義登入設備的數量

|

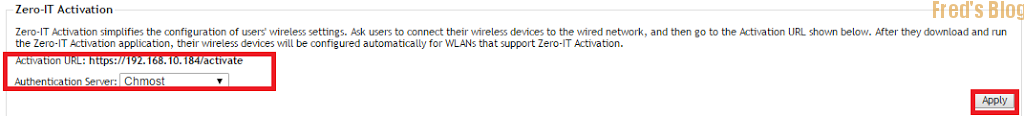

透過Zero-IT Activation 網頁認證連線頁面

Activation URL: https://YOURROCUKSCONTROLLERIP/activate

並配置認證伺服器 (套入建立的AAA Server Profile)

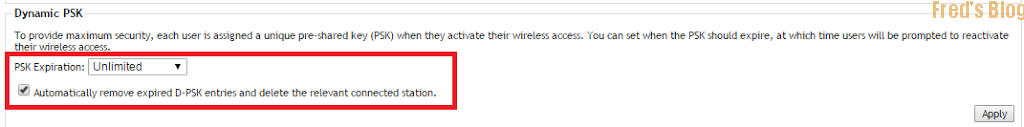

設定Dynamic PSK (預設DPSK 為永久有效)