也花了一點時間設定,以下實作紀錄

1. 環境架構圖

2. 設定IPSEC

1. 環境架構圖

|

Site A 5GT

|

Site B Fortigate 80C

|

||

|

Local Network

|

Remote Network

|

Local Network

|

Remote Network

|

|

192.168.12.0/24

|

10.0.0.0/24

|

10.0.0.0/24 | 192.168.12.0/24 |

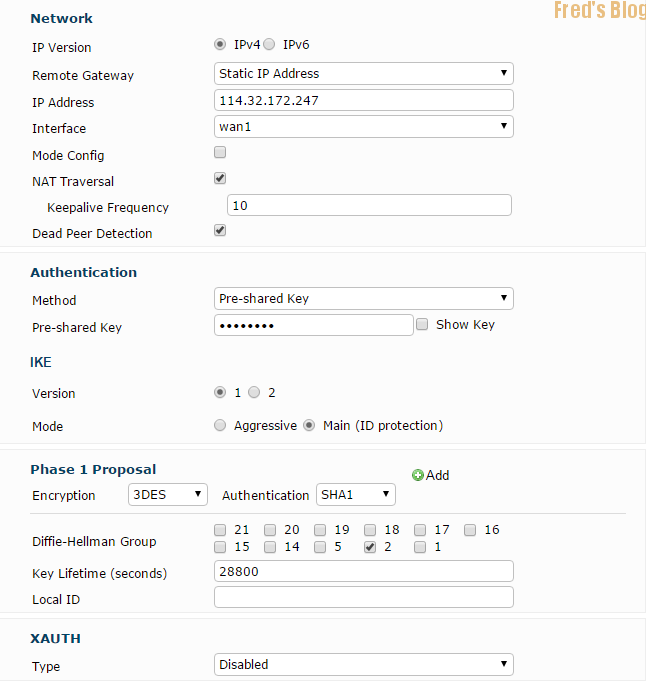

VPN Proposals

|

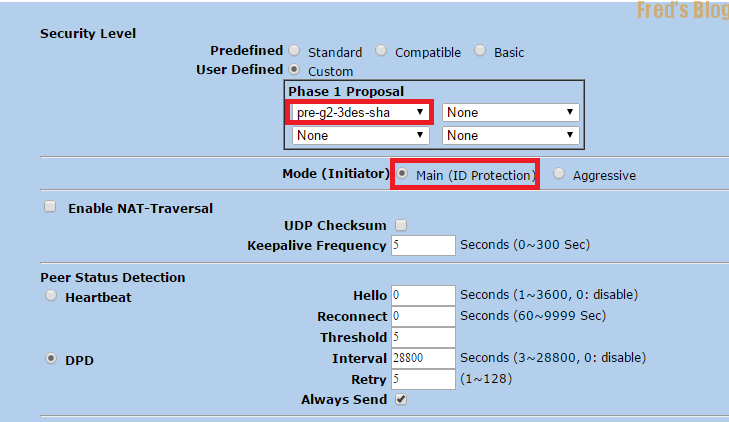

Phase1

|

|

|

Exchange

|

IKEv1 Main Mode

|

|

DH Group

|

2

|

|

Encryption

|

3DES

|

|

Authentication

|

SHA1

|

|

Life Time

|

28800

|

|

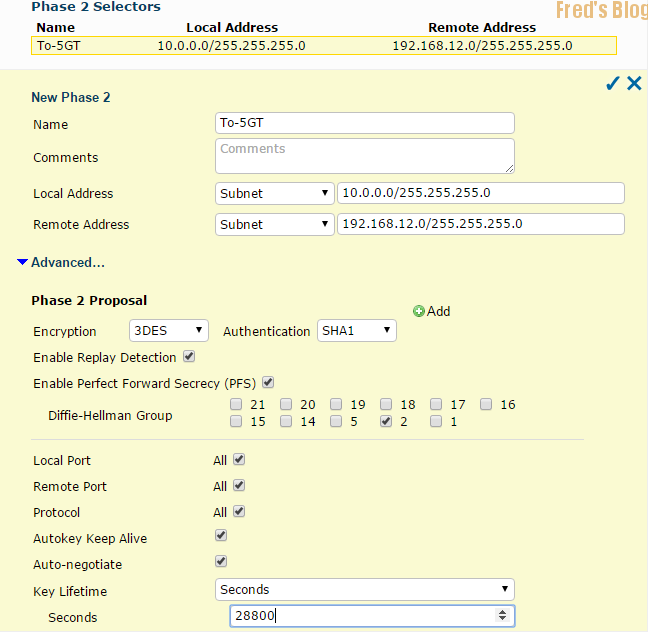

Phase2

|

|

|

Protocol

|

ESP

|

|

DH Group

|

2

|

|

Encryption

|

3EDS

|

| Authentication | SHA1 |

|

Life Time

|

28800

|

2. 設定IPSEC

Note: IPSEC有一個很重要的前提,Local Network & Remote Network 不能重複

(如果真的重複就得靠NAT解決)

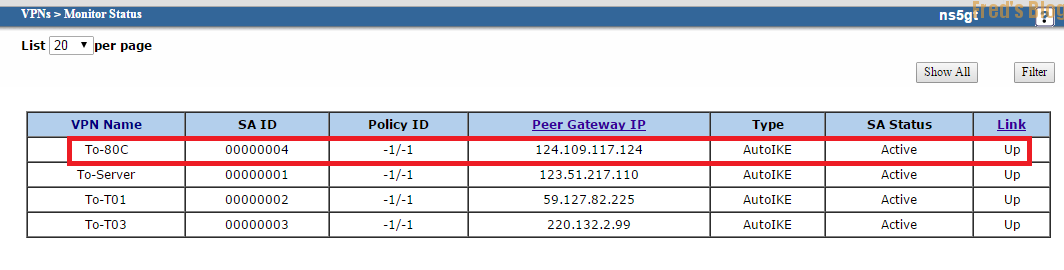

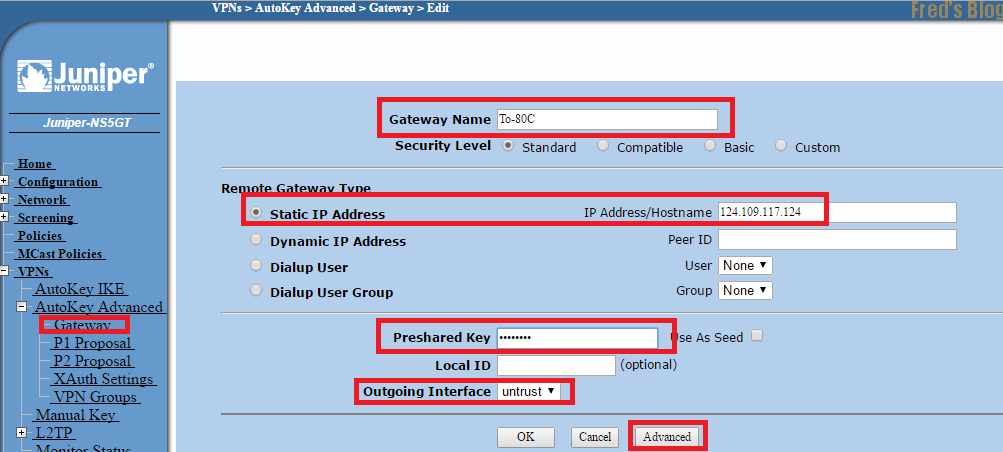

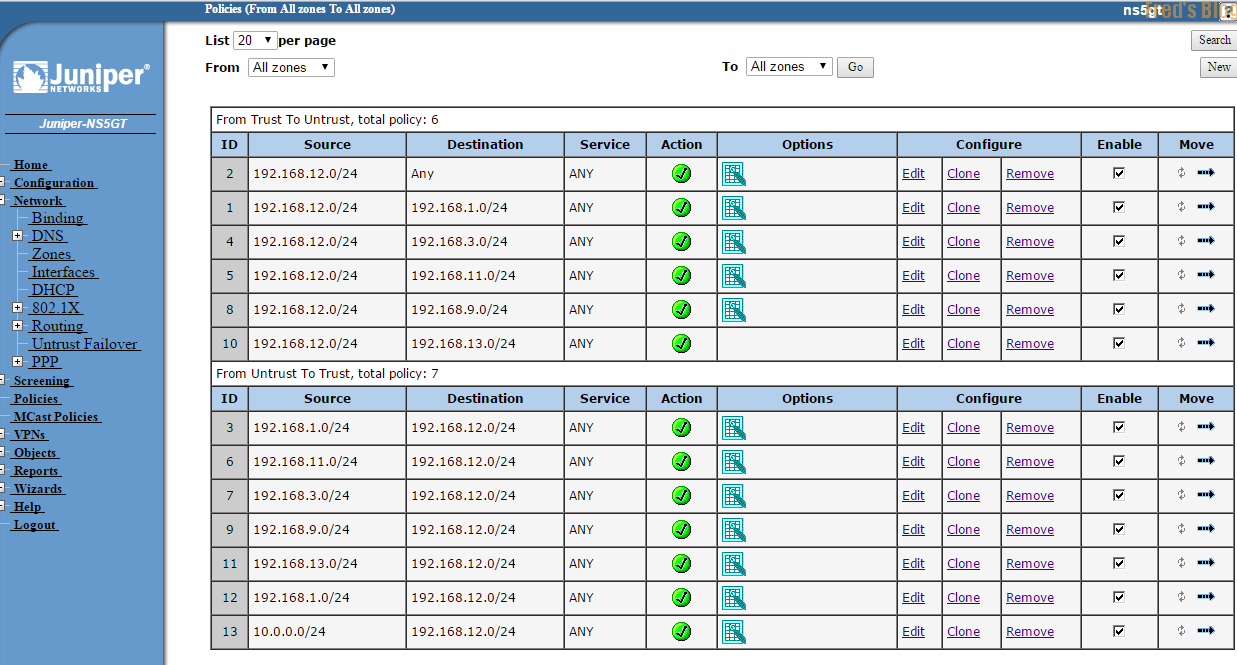

Site A 5GT設定

VPNs → AutoKey Advanced → Gateway → New

Advanced 頁面

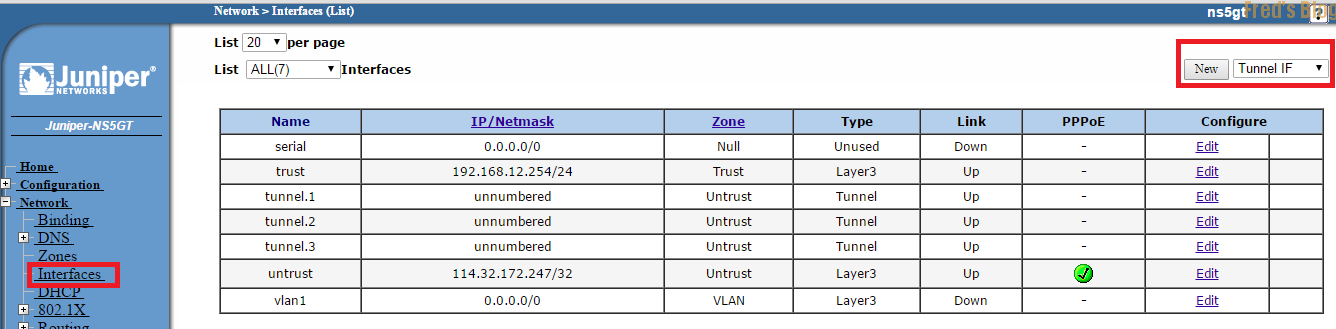

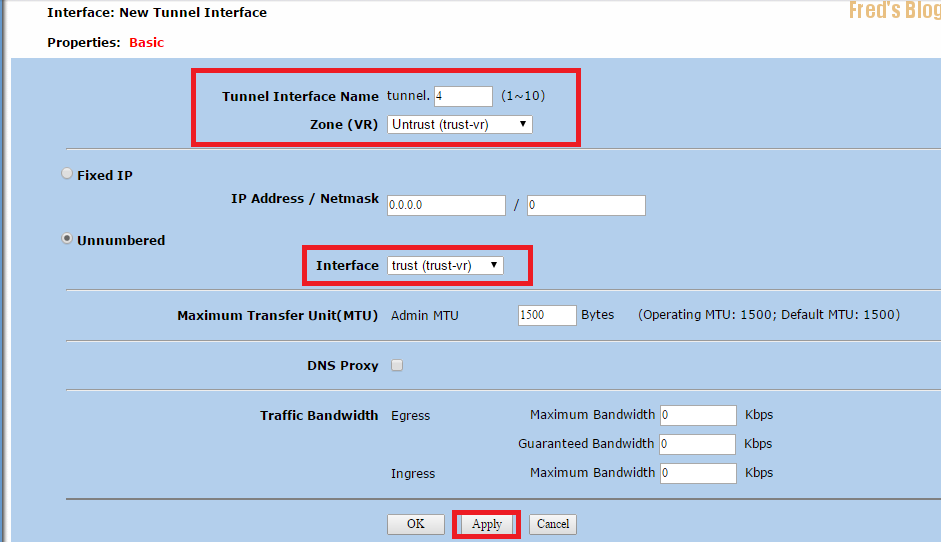

建立Tunnel Interface

Network → Interfaces → New

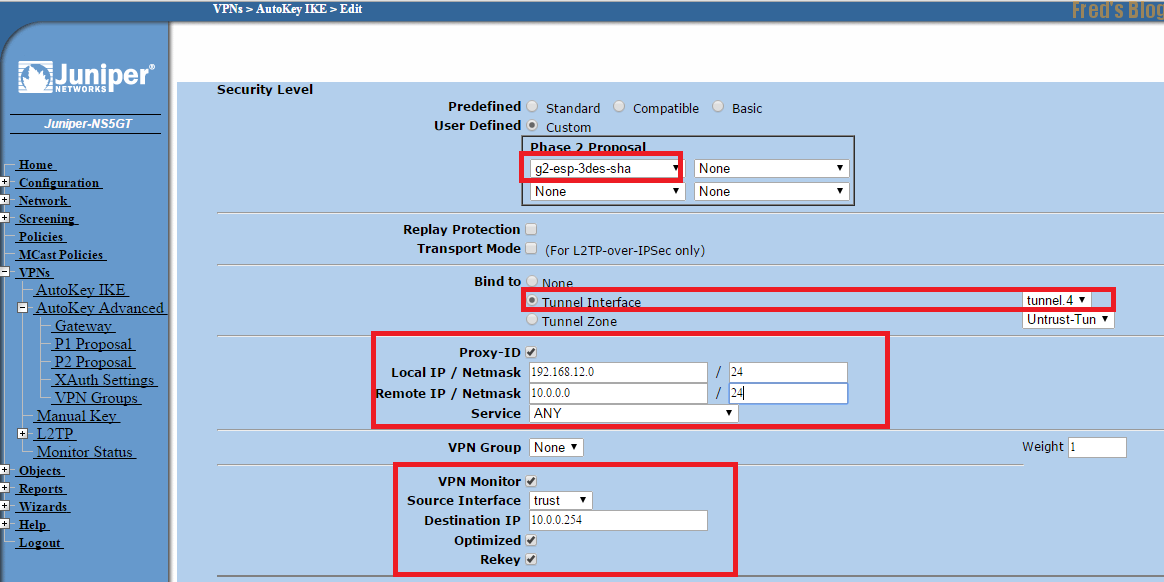

VPNs → AutoKey IKE → New

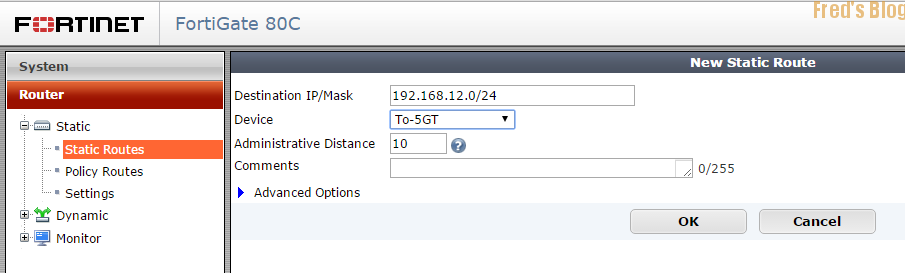

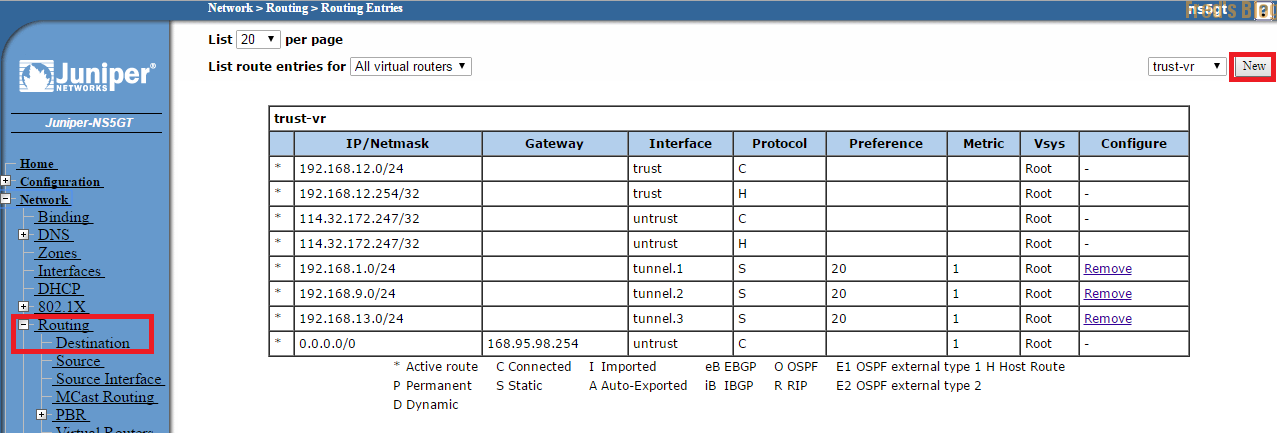

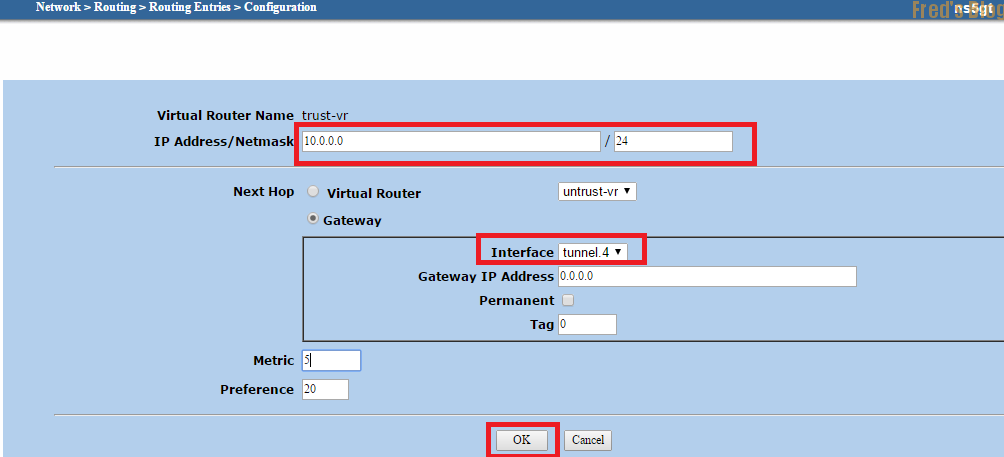

設定靜態路由

Network → Routing → Destination → New

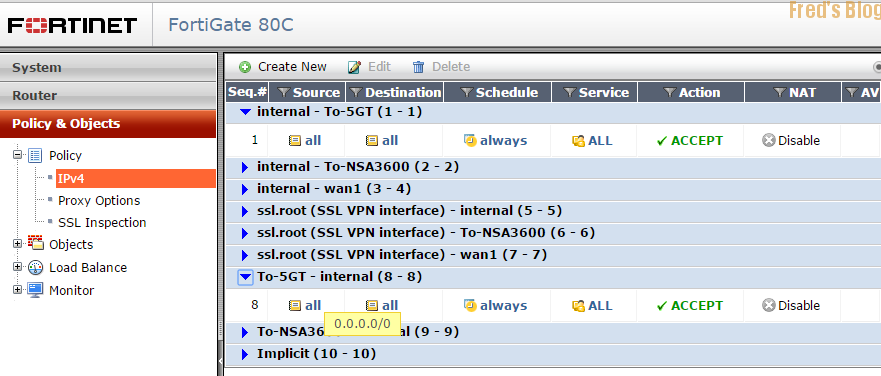

設定防火牆規則

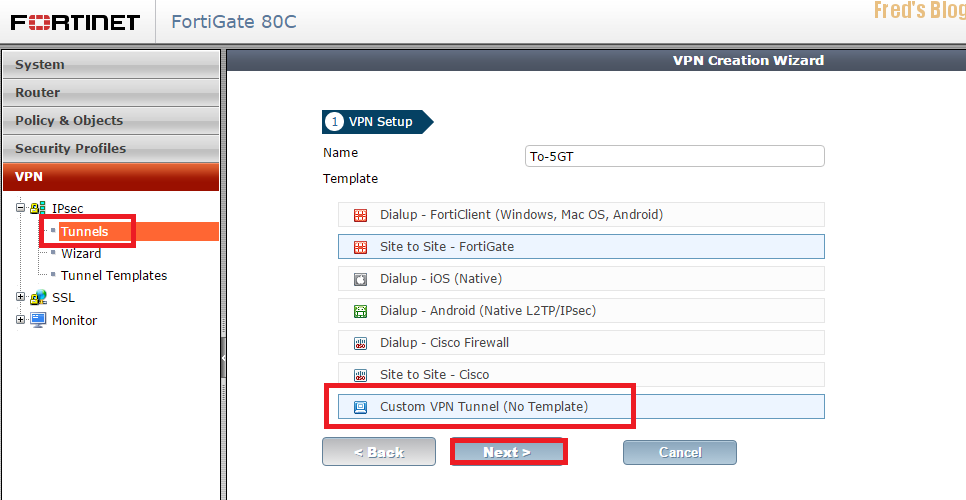

Site B Fortigate 80C設定

Site B Fortigate 80C設定

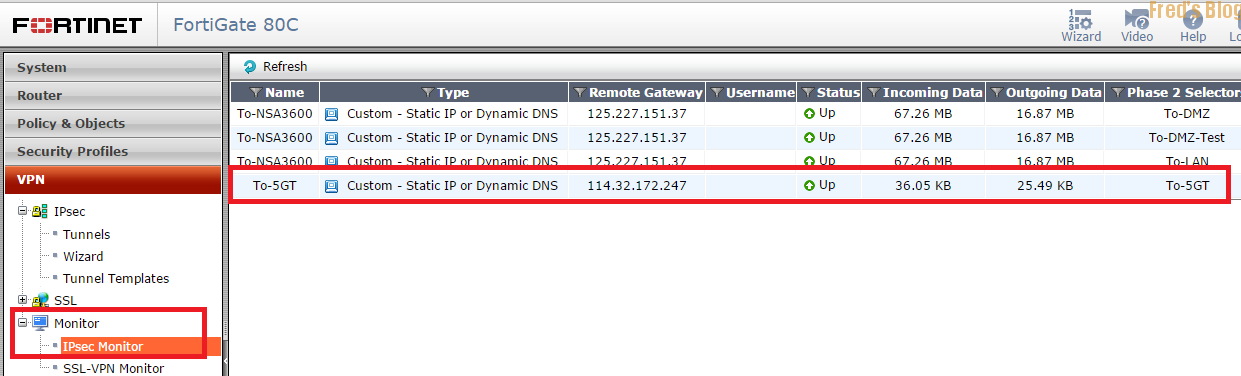

VPN → IPSec → Tunnels

Name To_5GT

Custom VPN Tunnel (No Template)

Phase 1 設定

Facebook Comments