最近因緣際會開始接觸Symantec Web Gateway(SWG),說穿了這就是一套WebFilter 系統,有在找尋找類似設備的看官們(bluecoat、websense、barracuda webfilter),可以參考一下。

設備特色:

1. Transparent Web Filter

2. 掃毒&過濾下載間諜軟體惡意軟體

3. NTLM(上網結合AD認證) & DCInterface (SSO)

4. 軟硬體Bypass Mode

5. 應用程式控管

接下來就不多說了,進行這次我的測試計畫

1. SWG 架構及運作規劃

2. SWG 基礎安裝設定

3. SWG Policy 設定

4. SWG SSL Deep Inspection

5. SWG 結合AD認證登入

6. SWG Report

1. SWG 架構及運作規劃

在使用手冊上提到SWG有多種佈署架構規劃的方式,但我想主要還是以下這三種居多

a. Inline Mode: SWG擺放在Code Switch 與Firewall 中間,但此架構無法過濾SSL流量

b. Inline+Proxy Mode: SWG擺放在Code Switch 與Firewall 中間,當要過濾SSL流量時,使用者必須在瀏覽器上手動設定SSL Proxy或者透過GPO派發 SSL Proxy IP

Inline Mode & Inline+Proxy Mode架構圖 (由原廠手冊提供)

c. Proxy Mode: 傳統的Proxy 架構,應該沒什麼特別的(必須在瀏覽器上手動設定Proxy IP 或者透過GPO派發 Proxy IP)

Proxy Mode 架構圖 (由原廠手冊提供)

接下來了解一下SWG的運作模式

|

Blocking

|

只要一切違反SWG上所設定的規則,一律產生出封鎖使用者行為,並且產生報表在SWG上,提供管理者稽核。

|

|

Moitoring

|

所有經過SWG流量皆不做阻擋,但會產生報表在SWG,提供管理者稽核。

|

為了可以查看及封鎖SSL 流量,所以我選擇Inline+Proxy & Blocking 來做這次的測試計畫

2. SWG 基礎安裝設定

第一次使用SWG,是必須要做一些基本設定的

a.透過Mgmt Port 登入設備 預設的IP是192.168.254.254,開始進行初始化設定

直接按下Next

License 勾選並同意

安裝License

選擇Web Gateway

設定登入帳號密碼 & Email (當遺失密碼時,可以寄送到的信箱)

Network 設定

Name:HostName

Mode:Blocking lnline+Proxy

開啟分開Mgmt & Inline Network

設定IP+DNS+TimeZone

到這邊就完成初始化,準備登入系統 (約1-3分鐘完成)

登入系統後,查看系統狀態

Administration >> System Status

設定Static Route: 若內部網路還有其餘網路是SWG不認得,必須加入Static Route

指定Internal networks: 必須讓SWG知道何謂對外&對內網路,這樣才可以正確判斷此攻擊是從何而來

Administration >> Configuration >> Network

設定檔案掃描最大容量 & 開啟應用程式控管 & 開啟 Content Filter

Administration >> Configuration >> Modules

更新SWG Database & Software (預設Database 會自動更新 Software 必須手動更新)

Administration >> Updates

Note: Software 更新後必須重新啟動設備

3. SWG Policy 設定

預設只要開啟Blocking 的狀態之下,就已經會封鎖特定有問題的網站 & 掃描下載檔案

由原廠提供的Blocking 測試頁面

封鎖成功的頁面如下:

若沒有正常封鎖,請確認 1. 是否Blocking Mode 2. 是否加入Internal Networks 3. 是否為Software Bypass Mode 4.上網流量是否經過SWG

掃描下載檔案過程如下:

設定Policy

Policies >> Configuration >> Create a New Policy

預設Policy

封鎖Spyware

Policy Name: WebFilter

Applies To: All Computers

應用程式控管部分

允許所有SWG認識的應用程式

Content Filter 則有預設規則處理(但Content Filter 建議先使用Monitor 就好)

設定完成後,記得按下Save and Activate Changes,才會立即生效

使用者封鎖頁面設定,在SWG上可以自定義使用者封鎖介面,可調整以下幾點

a. 組織或企業圖示

b. 語系

c. 封鎖內文

d. 是否開啟使用者回報網站

Administration >> End User Pages

4. SWG SSL Deep Inspection

SWG上必須要開啟SSL Deep Inspection,才有辦法稽核&封鎖SSL 流量

Administration >> Configuration >> Proxy >> SSL Deep Inspection Settings

開啟SSL Deep Inspection

SSL Port:8843

MAX SSL Connection:10240

SSL Certificate:可使用預設的或者自簽發,重點是要把此憑證匯入使用者端的電腦上

設定SSL Deep Inspection Policy

Policies >> Configuration

Policy Name: SSLFilter

開啟SSL inspection policy

All Catrgories: Intercept All

設定完成後,基本上已經可以過濾SSL 流量,接著準備使用者端設定

GPO 派發憑證請參考這篇

GPO 派發Proxy IP請參考這篇

使用者瀏覽器開啟測試 https://www.google.com/

確認簽發者為SWG

查看SWG Log 確認Action是 intercepted

Reports >> Custom Reports

5. SWG 結合AD認證登入

SWG 在這邊的主要兩個功能

a. Report 上可以看到使用者名稱欄位,以辨別是誰存取什麼類型的網站

b.可設定Policy 結合上網認證登入,或者以SSO登入

結合AD設定

Administration >> Configuration >> Authentication

開啟Use LDAP to identify end users

填入 AD 相關資訊後,點選Test LDAP,若成功會顯示Successful connection LDAP server

Note: 此帳號需要可以讀取LDAP目錄權限

若只想在Report 上看到使用者欄位,而不需做使用者上網認證時,可使用DCInterface (SSO)

下載DCinterface

Note: 使用DCInterface 時,可不需安裝在Domian Controller

Administration >> Configuration >> Authentication

此次測試並沒有把DCInterface 安裝置Domain Controller 上

解開壓縮dcinterface_4_5_4.zip,放入C:,開啟Windows CLI

安裝DCInterface

# dcinterface.exe -install

編輯dcinterface.txt

host appliance-name

remoteserver domaincontroller-name

啟動服務

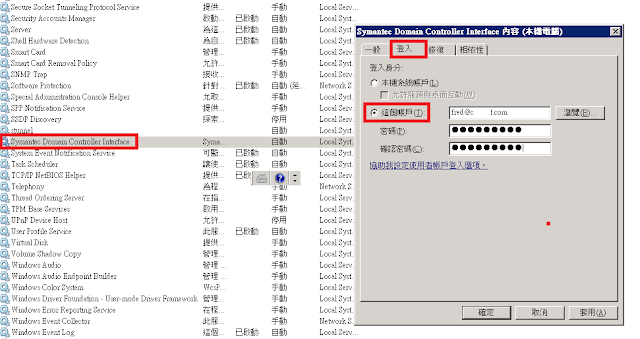

開始 >> 系統管理工具 >> 服務 >> 右鍵點選Symantec Domain Controller Interface內容

登入頁面 >> 這個帳戶 >> username@domain & 密碼 (需要Domain Admin)

設定完成後,啟動服務,並且查看errorlog,確認顯示Service started.

使用者端PC 重新啟動後可以查看SWG Custom Reports 上的Fullname 欄位,表示DCInterface 運作正常

若需要上網認證設定,則必須開啟NTLM Over HTTP,設定方式如下:

在設定NTLM前,必須先設定Management Interface DNS Name

Administration >> Configuration >> Network >> Management Interface Name

設定DNS 紀錄,登入DNS Server 新增一筆swg.example.com A紀錄

開始設定NTLM

Administration >> Configuration >> Authentication

Note: Primary & Secondary Domain Controller 需要使用DNS name

設定完成後,按下Test NTLM (HTTP 401) 測試認證

設定上網認證Policy

Policies >> Configuration >> Create a New Policy

開啟User Authentication

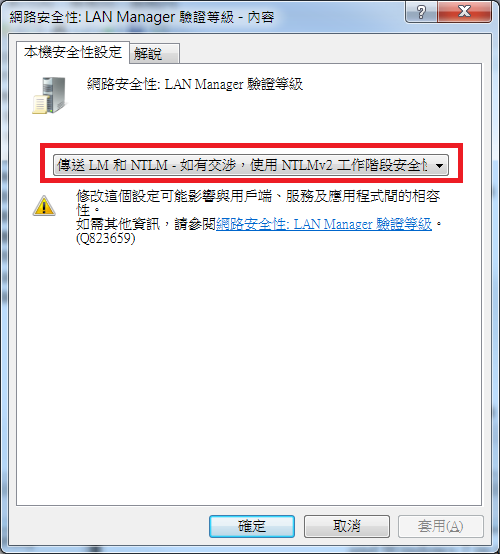

Vista & Windows 7 使用NTLM 認證必須在使用者端設定群組原則 (可使用AD GPO派發)

開始 >> 執行 >> secpol.msc

本機原則 >> 安全性選項 >> 網路安全性:LAN Manager 驗證等級

傳送LM和NTLM-如果交涉,使用NTLMv2工作階段安全性

6. SWG Report

在SWG上的Report設定如下:

Administration >> Email

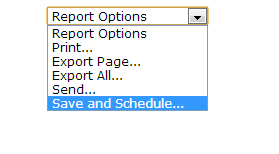

設定Report 發送

在Reports 項次內,每個項次皆可設定定時發送