為了要sniffer Android手機上APP HTTPS封包,找了一套mitmproxy,在這邊分享一下操作流程

1.下載mitmproxy

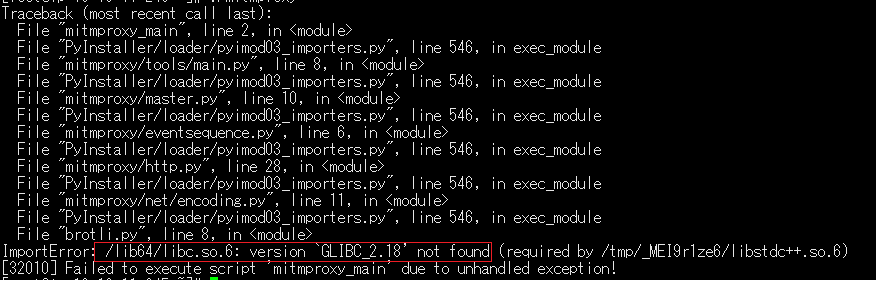

2.安裝glibc-2.18

3.基本操作

1.下載mitmproxy

官網目前最新版本是7.0.2

https://mitmproxy.org/downloads/

#curl -O https://snapshots.mitmproxy.org/7.0.2/mitmproxy-7.0.2-linux.tar.gz

解開壓縮後執行

#/root/mitmproxy

2.安裝glibc-2.18

#cd glibc-2.18/

#mkdir build

#cd build/

#../configure --prefix=/usr

#make -j2

#make install

3.基本操作

查看版本

#mitmproxy --version

Mitmproxy: 7.0.2 binary Python: 3.9.5 OpenSSL: OpenSSL 1.1.1k 25 Mar 2021 Platform: Linux-3.10.0-693.el7.x86_64-x86_64-with-glibc2.18 EOF

指定服務端口

#mitmproxy --listen-port 8888

當啟動mitmproxy 後,我們就可以在手機上設定proxy把流量導入mitmproxy

在Android上指定proxy

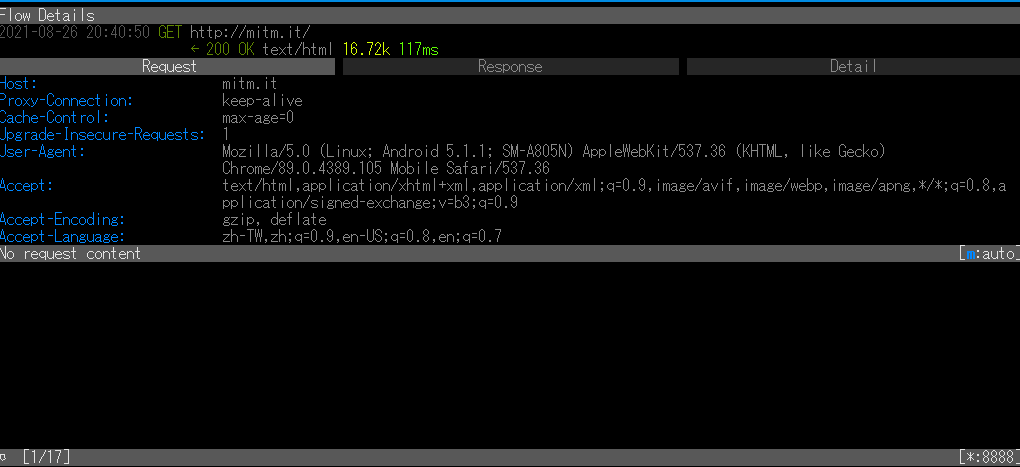

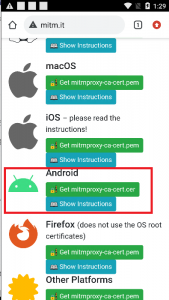

設定完成後,透過瀏覽器訪問 http://mitm.it/

可以在mitmproxy上攔截到訪問mitm.it封包

接著下載安裝SSL憑證

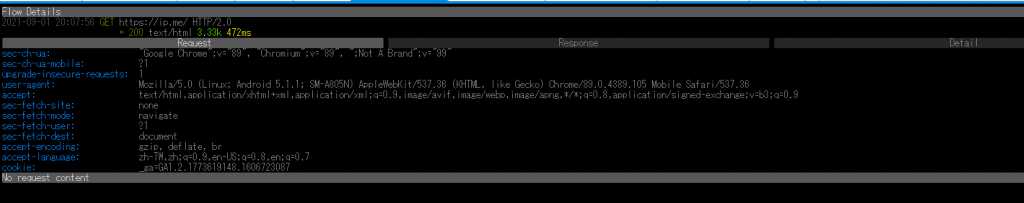

安裝完成後,可以嘗試訪問 https://ip.me 確認憑證是否被置換

同時也可以確認在mitmproxy 是否看到流量經過

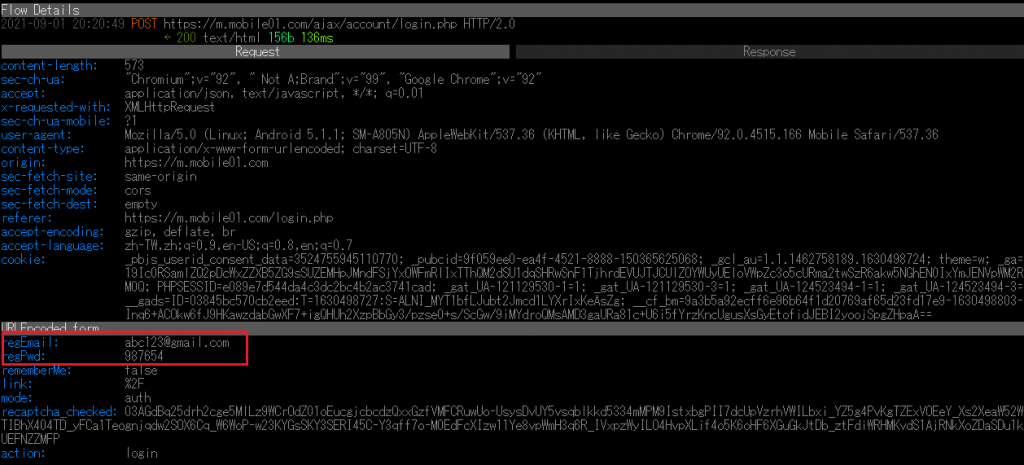

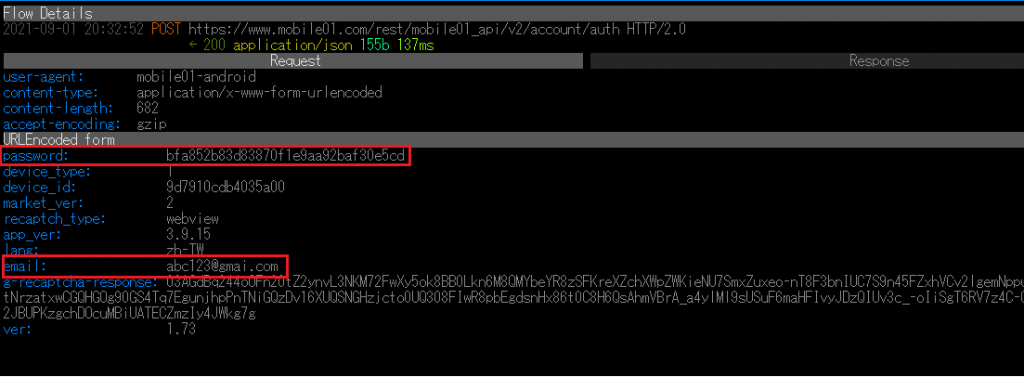

攔截手機瀏覽器https 上的帳號密碼